|

CC2 Architecture des ordinateurs et SEL2S3 SPI - 16/12/2020 - P. Trau |

Durée : 1h. aucun document autorisé. Calculatrice autorisée (mémoires vidées). Aucun échange entre étudiants ne sera toléré (pas même gomme ou ou stylo). Téléphones, tablettes et autres objets communicants interdits (même pour regarder l'heure). Toute réponse non justifiée ne rapporte aucun point. Pensez à aborder toutes les questions, même les dernières : deux question questions abordées partiellement rapportent qu’une seule fignolée.

1) Ecrivez en Python les quelques lignes de programme qui à partir de deux variables entières i et j (supposées déjà initialisées, avec des valeurs nécessitant au maximum 16 bits) modifie j de la manière suivante :

j'appelle "bit 0" le bit de poids faible (le plus à droite, correspondant aux unités), le bit de poids fort se note donc "bit 15" (le plus à gauche, correspondant à 215). Evidemment, vous utiliserez des masques, décalages et opérations booléennes.

2) Comme vous le savez, une adresse IPv4 est composée de 4 octets. Dans la machine, ils sont bien évidement stockés en binaire. Mais pour les rendre lisibles à l'homme, on les affiche sous forme de 4 nombres décimaux séparés par un point. Et tout cela en code ASCII (8 bits par caractère). Nous allons étudier ici une partie du passage de l'un à l'autre. Les chiffres de 0 à 9 sont codés, en ASCII, dans l'ordre, de 48 à 57 (en décimal). Le « . » a pour code 46 (en décimal). Ecrivez un programme en python qui :

vous écrirez ce programme en python en séparant bien les 5 actions citées ci-dessus. Si vous avez du mal avec la syntaxe de python, vous gagnerez quelques points à expliquer la démarche en français.

3) Un système d’exploitation peut-il être monotâche mais multi-utilisateurs ? (expliquez au moins ce que ça veut dire)

4) Quelles sont les opérations que sait faire l’ALU (au coeur du processeur) ?

5) Qu’est-ce qui différencie « cloud » et « internet » ?

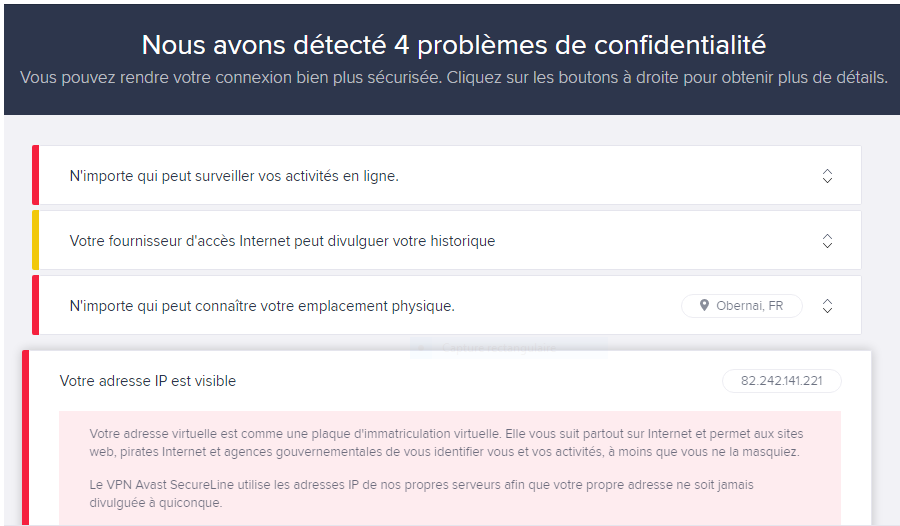

6) Sur mon ordinateur personnel, Avast (mon antivirus) m’a indiqué que ma connexion n'était pas sécurisée, car on pouvait identifier mon adresse IP et ma localisation, mon fournisseur d’accès, et intercepter mes données, adresses mails, mot de passe, compte bancaire... (voir copie d’écran ci-dessous). La solution qu’il me propose est d’installer un vpn (payant). Pour info, un VPN permet de crypter (dans un « tunnel ») toutes les données transitant entre mon ordinateur et ceux d’Avast.

6a) Est-ce une bonne idée ? La réponse "oui" rapporte autant de points que la réponse "non", c'est votre justification qui fera la différence. Vous pouvez même donner des arguments pour et contre.

6b) Quelles recherches serait-il intéressant de faire sur internet avant de se décider ?

7) Comment se fait-il qu’il faille beaucoup plus de temps pour déplacer un fichier entre deux dossiers de deux disques durs différents, qu’entre deux dossiers situés sur le même disque dur

quelques pistes de solutions

Patrick TRAU, avril 2022